★王相茗西安交通大學(xué)

★劉鵬飛西安熱工院

★劉楊,劉烴西安交通大學(xué)

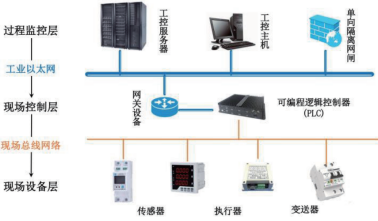

1 工業(yè)控制系統(tǒng)的架構(gòu)

工業(yè)控制系統(tǒng)(Industrial Control System,ICS)是工業(yè)領(lǐng)域中以生產(chǎn)、制造和運(yùn)行過程為中心的自動(dòng)控制系統(tǒng),涵蓋了電力能源、石油化工、航空航天、水利交通等城市公用設(shè)施行業(yè)。在ICS的發(fā)展歷程中,分布式控制、計(jì)算機(jī)網(wǎng)絡(luò)、智能傳感等先進(jìn)科學(xué)技術(shù)的融入對(duì)ICS組成結(jié)構(gòu)的演變起到了重要的推動(dòng)作用。當(dāng)前來看,ICS的層級(jí)結(jié)構(gòu)可以簡(jiǎn)單劃分為過程監(jiān)控層、現(xiàn)場(chǎng)控制層和現(xiàn)場(chǎng)設(shè)備層,如圖1所示。

圖1 工業(yè)控制系統(tǒng)的層級(jí)結(jié)構(gòu)劃分

1.1 過程監(jiān)控層

過程監(jiān)控層主要由工程師站、操作員站及各類工控服務(wù)器等組成,以具備高寬帶高速率的工業(yè)以太網(wǎng)為核心,負(fù)責(zé)將生產(chǎn)現(xiàn)場(chǎng)的實(shí)時(shí)數(shù)據(jù)進(jìn)行整合、分析和處理,實(shí)現(xiàn)對(duì)工業(yè)生產(chǎn)過程的監(jiān)測(cè)與控制。自21世紀(jì)以來,互聯(lián)網(wǎng)技術(shù)不斷深入ICS的各個(gè)應(yīng)用領(lǐng)域,工業(yè)以太網(wǎng)基于以Ethernet/IP為主的通信協(xié)議支持海量數(shù)據(jù)高速、可靠的傳輸。

1.2 現(xiàn)場(chǎng)控制層

現(xiàn)場(chǎng)控制層作為ICS中監(jiān)控站與現(xiàn)場(chǎng)設(shè)備的連接橋梁,其核心裝置為現(xiàn)場(chǎng)控制器,如可編程邏輯控制器(Programmable Logic Controller,PLC),負(fù)責(zé)接收來自現(xiàn)場(chǎng)傳感器的數(shù)據(jù),并根據(jù)預(yù)設(shè)的組態(tài)程序和執(zhí)行策略生成相應(yīng)控制指令發(fā)送給現(xiàn)場(chǎng)執(zhí)行器。

1.3 現(xiàn)場(chǎng)設(shè)備層

現(xiàn)場(chǎng)設(shè)備層包含生產(chǎn)現(xiàn)場(chǎng)的各類傳感器、執(zhí)行器、變送器等基礎(chǔ)設(shè)施,通常采用現(xiàn)場(chǎng)總線網(wǎng)絡(luò)來進(jìn)行組建與實(shí)現(xiàn)。為了克服分布式控制系統(tǒng)中點(diǎn)對(duì)點(diǎn)布線復(fù)雜且高成本的缺點(diǎn),現(xiàn)場(chǎng)設(shè)備層利用協(xié)議開放、互操作性強(qiáng)的現(xiàn)場(chǎng)總線網(wǎng)絡(luò)在現(xiàn)場(chǎng)設(shè)備之間實(shí)現(xiàn)雙向、串行、一對(duì)多的數(shù)字通信,極大降低了安裝成本與維護(hù)費(fèi)用。由于不同生產(chǎn)廠商所制定的總線協(xié)議間存在較大差異,因此不同應(yīng)用領(lǐng)域中系統(tǒng)所使用的現(xiàn)場(chǎng)總線網(wǎng)絡(luò)存在協(xié)議不兼容、標(biāo)準(zhǔn)不統(tǒng)一的實(shí)際問題。此外,在分布式控制系統(tǒng)的架構(gòu)下,底層系統(tǒng)的現(xiàn)場(chǎng)總線網(wǎng)絡(luò)大多相對(duì)封閉隔離,因此底層系統(tǒng)之間較難實(shí)現(xiàn)網(wǎng)絡(luò)互聯(lián)與數(shù)據(jù)共享。盡管如此,為了確保底層設(shè)備間高效、實(shí)時(shí)且穩(wěn)定的數(shù)據(jù)通信,在基礎(chǔ)設(shè)施計(jì)算資源和存儲(chǔ)資源受限的底層系統(tǒng)中,現(xiàn)場(chǎng)總線仍然廣泛應(yīng)用于現(xiàn)如今的ICS中,并利用PLC或者協(xié)議轉(zhuǎn)換類網(wǎng)關(guān)來實(shí)現(xiàn)工業(yè)以太網(wǎng)和現(xiàn)場(chǎng)總線網(wǎng)絡(luò)中的數(shù)據(jù)與指令轉(zhuǎn)換。

2 工業(yè)控制系統(tǒng)的物理入侵威脅

在ICS的發(fā)展歷程中,信息網(wǎng)絡(luò)技術(shù)對(duì)ICS結(jié)構(gòu)和模式的轉(zhuǎn)變起到了重要的推動(dòng)作用,同時(shí)帶來的固有漏洞和受攻擊面也日益增加。盡管國(guó)際上制定了相關(guān)標(biāo)準(zhǔn)指南以提升ICS的信息安全保障能力,例如NISTSP800-82、IEC62443、NAMURNA115[2]等,但在全世界各地諸如電力能源系統(tǒng)等工控領(lǐng)域仍然發(fā)生過多起嚴(yán)重的信息安全事件。

2.1 工業(yè)控制系統(tǒng)所面臨威脅的演變趨勢(shì)

2010年伊朗核電站遭遇“震網(wǎng)”(Stuxnet)蠕蟲病毒入侵[3]及2015年烏克蘭電力系統(tǒng)遭遇“BlackEnergy”病毒入侵的典型案例引起了全世界網(wǎng)絡(luò)黑客以及政治軍事家的極大關(guān)注。過去十年的安全事件表明,信息安全的脆弱性使得ICS在面對(duì)網(wǎng)絡(luò)入侵攻擊時(shí)難以進(jìn)行抵御和抗衡。為此,多數(shù)研究學(xué)者與業(yè)內(nèi)人員都在網(wǎng)絡(luò)入侵的攻擊威脅上開展了大量信息安全防護(hù)的基礎(chǔ)研究,尤其針對(duì)關(guān)乎數(shù)據(jù)采集與分析系統(tǒng)(Supervisory Control and Data Acquisition,SCADA),不少研究都提出了入侵檢測(cè)系統(tǒng)(Intrusion Detection System,IDS)的部署方案以檢測(cè)惡意攻擊、提升ICS網(wǎng)絡(luò)安全。由此,隨著邊界防火墻技術(shù)的不斷完善與信息防護(hù)技術(shù)措施的不斷加強(qiáng),現(xiàn)如今在ICS中實(shí)施網(wǎng)絡(luò)入侵攻擊的成本越來越高。

當(dāng)上層信息網(wǎng)絡(luò)變得越來越安全可靠時(shí),底層現(xiàn)場(chǎng)設(shè)備層就越可能成為惡意攻擊者的首選目標(biāo)。2017年,塔爾薩大學(xué)的研究團(tuán)隊(duì)入侵了美國(guó)中部的風(fēng)力發(fā)電場(chǎng)[4],并成功獲取了風(fēng)力渦輪機(jī)發(fā)電葉片的控制權(quán)限。該團(tuán)隊(duì)在現(xiàn)場(chǎng)撬開了渦輪機(jī)底部的金屬門鎖,并在服務(wù)器機(jī)柜內(nèi)的控制網(wǎng)絡(luò)中接入了自制的樹莓派微型電腦,事后他們通過竊聽通信指令破解了風(fēng)力發(fā)電場(chǎng)內(nèi)所有渦輪發(fā)電機(jī)的地址信息,并通過設(shè)計(jì)攻擊指令對(duì)各風(fēng)力渦輪機(jī)的轉(zhuǎn)速實(shí)現(xiàn)了任意控制。此次安全事件表明,即使在ICS的上層信息網(wǎng)絡(luò)中加強(qiáng)了防護(hù)措施,也難以確保底層現(xiàn)場(chǎng)總線網(wǎng)絡(luò)中基礎(chǔ)設(shè)施的運(yùn)行安全。

隨著各類ICS向數(shù)字化與智能化方向的不斷轉(zhuǎn)型,在業(yè)務(wù)頻繁交互的需求背景下,海量分布式的現(xiàn)場(chǎng)感知與執(zhí)行終端被廣泛接入現(xiàn)場(chǎng)總線網(wǎng)絡(luò)。這些終端包括新型設(shè)備與遺留系統(tǒng)中的老舊設(shè)備,二者共存并相互連接,導(dǎo)致終端類型多樣、功能各異。由此構(gòu)成的現(xiàn)場(chǎng)總線網(wǎng)絡(luò)呈現(xiàn)出以下特征:物理域空間邊界分布廣泛、無人值守、物理保護(hù)措施薄弱。此外,常見的現(xiàn)場(chǎng)總線協(xié)議(如Modbus、DNP3、CAN等)普遍缺乏加密與身份認(rèn)證機(jī)制。對(duì)于日益復(fù)雜的分布式ICS系統(tǒng)而言,保護(hù)廣泛分布的現(xiàn)場(chǎng)設(shè)備及其基礎(chǔ)設(shè)施組件的物理安全面臨巨大的挑戰(zhàn)與防護(hù)成本,并且目前針對(duì)關(guān)鍵基礎(chǔ)設(shè)施的安全防護(hù)研究仍較為有限。在這種情況下,攻擊者可以更為輕易地對(duì)底層現(xiàn)場(chǎng)總線網(wǎng)絡(luò)的物理邊界防護(hù)進(jìn)行破壞,利用直接接入非授權(quán)入侵設(shè)備的物理入侵手段獲得底層系統(tǒng)封閉內(nèi)網(wǎng)的訪問權(quán)限來實(shí)現(xiàn)信息竊取與惡意攻擊。

2.2 物理入侵的定義及起效流程

結(jié)合上述分析,物理入侵指通過物理抵近、社會(huì)工程等方式,繞過ICS現(xiàn)場(chǎng)總線網(wǎng)絡(luò)的物理訪問限制、橫向隔離等安全保護(hù)機(jī)制,非授權(quán)接入入侵設(shè)備,造成基礎(chǔ)設(shè)施終端被違規(guī)外聯(lián)、非法訪問和惡意控制的攻擊行為。

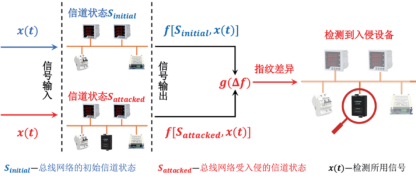

如圖2所示,攻擊者在非授權(quán)接入入侵設(shè)備后發(fā)起攻擊的實(shí)施流程可以分為兩個(gè)階段:

圖2 物理入侵的威脅模型

(1)靜默監(jiān)聽:首先,入侵設(shè)備在網(wǎng)絡(luò)中長(zhǎng)期潛伏,竊聽設(shè)備地址、寄存器數(shù)據(jù)、請(qǐng)求間隔和響應(yīng)延遲等系統(tǒng)關(guān)鍵信息。在這個(gè)階段,入侵設(shè)備不主動(dòng)參與總線通信,不發(fā)出任何異常通信流量。

(2)消息注入:在收集到足夠的通信數(shù)據(jù)后,攻擊者可以推斷系統(tǒng)的關(guān)鍵隱私信息,事后通過模仿正常終端地址信息及指令上傳頻率等的欺騙行為來發(fā)送虛假消息,最終實(shí)現(xiàn)對(duì)現(xiàn)場(chǎng)總線網(wǎng)絡(luò)中量測(cè)數(shù)據(jù)、決策參數(shù)或控制指令篡改的攻擊目的。

相比于傳統(tǒng)普遍受到關(guān)注的網(wǎng)絡(luò)入侵方式,突破物理防護(hù)的物理入侵方式同樣會(huì)對(duì)ICS造成嚴(yán)重破壞,它能夠以更低攻擊成本的方式危及系統(tǒng)的穩(wěn)定運(yùn)行。例如,在電力系統(tǒng)中,攻擊者可以通過物理入侵方式控制配電柜中的電力設(shè)備造成局部斷電,或者篡改智能電表的電力量測(cè)數(shù)據(jù)和歷史用電數(shù)據(jù)進(jìn)行竊電,影響國(guó)家電網(wǎng)的安全、經(jīng)濟(jì)運(yùn)行。

3 物理入侵的防御措施及挑戰(zhàn)

IDS是應(yīng)對(duì)ICS入侵攻擊的主流防御手段。IDS以旁路監(jiān)控的方式部署在ICS的各層網(wǎng)絡(luò),通過觀察通信幀之間的異常延遲、流量的異常周期或信息熵的波動(dòng)來檢測(cè)在消息注入階段(圖2中階段(2))由入侵設(shè)備發(fā)出的惡意流量[7]。然而,這類IDS主要依賴于對(duì)網(wǎng)絡(luò)內(nèi)異常通信流量的分析,在識(shí)別具備高度偽裝特性的隱蔽型注入攻擊時(shí)會(huì)存在較大的漏報(bào)機(jī)率,并且無法發(fā)現(xiàn)靜默監(jiān)聽階段(圖2中階段(1))中不主動(dòng)參與通信的非授權(quán)靜默入侵設(shè)備

為在階段(1)盡早發(fā)現(xiàn)還未主動(dòng)參與通信的靜默入侵設(shè)備,現(xiàn)有物理防護(hù)措施主要依賴于視頻監(jiān)控對(duì)人員異常行為進(jìn)行識(shí)別,存在因視頻監(jiān)控系統(tǒng)值守人員疏忽或脫崗導(dǎo)致設(shè)施機(jī)柜被入侵人員破壞并接入帶病毒設(shè)備的風(fēng)險(xiǎn)。

為進(jìn)一步提升網(wǎng)絡(luò)對(duì)設(shè)備連接狀態(tài)的監(jiān)管能力,有研究者提出了基于網(wǎng)絡(luò)信道狀態(tài)指紋的入侵設(shè)備檢測(cè)方法。如圖3所示,入侵設(shè)備的非授權(quán)接入和替換行為均會(huì)對(duì)通信網(wǎng)絡(luò)的拓?fù)浣Y(jié)構(gòu)產(chǎn)生影響,從而不可避免地導(dǎo)致網(wǎng)絡(luò)負(fù)載發(fā)生變化。即使入侵設(shè)備處于長(zhǎng)期靜默潛伏狀態(tài),其接入或替換行為在網(wǎng)絡(luò)負(fù)載或信道功率上的變化仍可以通過信道通信信號(hào)的物理特征加以觀測(cè)。因此,此類研究主要挖掘通信信號(hào)中能夠反映網(wǎng)絡(luò)設(shè)備連接狀態(tài)的物理特征,構(gòu)建能夠表明網(wǎng)絡(luò)信道安全性的信道狀態(tài)指紋,然后通過識(shí)別信道狀態(tài)指紋上產(chǎn)生的變化來檢測(cè)外部惡意設(shè)備的非授權(quán)接入及替換行為。此類方法不依賴于異常流量數(shù)據(jù),可發(fā)現(xiàn)網(wǎng)絡(luò)中仍處于潛伏階段的靜默入侵設(shè)備。根據(jù)信道狀態(tài)指紋構(gòu)建時(shí)所使用的信號(hào)或物理特征,現(xiàn)有研究中的信道狀態(tài)指紋主要可分為方波信號(hào)指紋[8]、幅值特征指紋[9]和脈沖信號(hào)指紋[10]三類。

圖3 利用信道狀態(tài)指紋的異常來檢測(cè)網(wǎng)絡(luò)中的入侵設(shè)備

3.1 方波信號(hào)指紋

方波信號(hào)指紋的構(gòu)建需要在總線網(wǎng)絡(luò)的空閑時(shí)間內(nèi)利用信號(hào)發(fā)生器來發(fā)送周期性方波。在固定的觀測(cè)位置,由示波器充當(dāng)?shù)挠^測(cè)設(shè)備所接收到的觀測(cè)信號(hào)仍然為方波信號(hào),且觀測(cè)信號(hào)在高電平和低電平電壓幅值上均與源方波信號(hào)的電壓幅值之間存在一定的比例關(guān)系,這一比例關(guān)系由網(wǎng)絡(luò)中各個(gè)電子元件的阻抗集合決定。如果現(xiàn)場(chǎng)總線網(wǎng)絡(luò)遭到了物理入侵攻擊,那么攻擊者必然要在網(wǎng)絡(luò)中非授權(quán)地接入入侵設(shè)備,入侵設(shè)備的接入會(huì)影響網(wǎng)絡(luò)的阻抗集合,進(jìn)而改變整個(gè)方波信號(hào)電壓幅值在網(wǎng)絡(luò)中的傳遞過程。

基于方波信號(hào)指紋的檢測(cè)流程可以總結(jié)為:首先,在網(wǎng)絡(luò)初始狀態(tài)(例如網(wǎng)絡(luò)的初始部署階段或經(jīng)嚴(yán)格安全檢查后階段)下利用指定參數(shù)(包括幅值、頻率、相位等)的平穩(wěn)方波信號(hào)來生成包含信道安全狀態(tài)信息的信道指紋。其次,在網(wǎng)絡(luò)待測(cè)狀態(tài)下,再次發(fā)送指定參數(shù)方波信號(hào),利用在網(wǎng)絡(luò)初始狀態(tài)中相同觀測(cè)位置所獲得的觀測(cè)信號(hào)與信道指紋進(jìn)行時(shí)域?qū)R及差分,從而獲得待測(cè)的差異信號(hào)。如果網(wǎng)絡(luò)遭受物理入侵,那么差異信號(hào)將會(huì)是包含有入侵幅值的方波信號(hào)。如果網(wǎng)絡(luò)未遭受入侵,那么差異信號(hào)將會(huì)是包含量測(cè)誤差的白噪聲信號(hào)。最后的檢測(cè)判決則可以采用基于信號(hào)樣本訓(xùn)練的支持向量機(jī)、神經(jīng)網(wǎng)絡(luò)等分類器。

3.2 幅值特征指紋

幅值特征指紋則只依賴于總線網(wǎng)絡(luò)中正常通信信號(hào)的高電平幅值特征。根據(jù)現(xiàn)場(chǎng)總線物理層的電氣規(guī)范,數(shù)字TTL電平信號(hào)會(huì)轉(zhuǎn)換為幅值恒定的電壓信號(hào)在傳輸線上傳播,當(dāng)信號(hào)處于高電平的穩(wěn)定狀態(tài)時(shí),傳輸線可以視作恒定的直流阻抗與網(wǎng)絡(luò)中各個(gè)設(shè)備的輸入阻抗一同參與不同位置上穩(wěn)態(tài)信號(hào)的電壓幅值傳遞。由此可以看出,網(wǎng)絡(luò)中傳輸線以及各個(gè)設(shè)備在阻抗分布上所呈現(xiàn)的固定關(guān)系能夠反映在信號(hào)穩(wěn)態(tài)情況下的高電平電壓幅值中。

當(dāng)現(xiàn)場(chǎng)總線網(wǎng)絡(luò)處于初始狀態(tài)時(shí),觀測(cè)設(shè)備被動(dòng)地對(duì)任意授權(quán)終端的正常通信信號(hào)進(jìn)行采樣,然后僅提取其中的高電平采樣點(diǎn)作為信道指紋。在網(wǎng)絡(luò)待測(cè)狀態(tài)下,再次采樣所得的高電平采樣點(diǎn)與信道指紋直接進(jìn)行差分,獲得差異信號(hào)。如果網(wǎng)絡(luò)遭受物理入侵,那么差異信號(hào)將會(huì)是包含有入侵幅值的直流電壓信號(hào)。如果網(wǎng)絡(luò)未遭受入侵,那么差異信號(hào)將會(huì)是包含量測(cè)誤差的白噪聲信號(hào)。由于該差異信號(hào)不包含波形特征,直流電壓特征分析簡(jiǎn)單,因此可基于假設(shè)檢驗(yàn)原理,在恒虛警率約束的條件下構(gòu)建基于動(dòng)態(tài)閾值的輕量級(jí)檢測(cè)模型來完成檢測(cè)判決。

3.3 脈沖信號(hào)指紋

脈沖信號(hào)指紋的構(gòu)建需要在總線網(wǎng)絡(luò)的空閑時(shí)間內(nèi)利用信號(hào)發(fā)生器來發(fā)送短時(shí)脈沖信號(hào)。由于脈沖信號(hào)的瞬態(tài)傳播特性,其會(huì)在網(wǎng)絡(luò)中設(shè)備的連接位置上因傳輸線阻抗的不連續(xù)而發(fā)生必然的反射,而每一個(gè)反射信號(hào)傳輸?shù)焦潭ㄓ^測(cè)位置的時(shí)間延遲包含了對(duì)應(yīng)設(shè)備的位置信息。

當(dāng)現(xiàn)場(chǎng)總線網(wǎng)絡(luò)處于初始狀態(tài)時(shí),利用信號(hào)發(fā)生器向網(wǎng)絡(luò)中發(fā)送指定參數(shù)(包括幅值、脈寬、上升沿時(shí)間等)的短時(shí)脈沖信號(hào),在觀測(cè)位置所接收到的觀測(cè)信號(hào)可以反映網(wǎng)絡(luò)當(dāng)前狀態(tài)下各個(gè)設(shè)備的阻抗特性與絕對(duì)位置,因此可以將此時(shí)的觀測(cè)信號(hào)視為信道指紋。如果網(wǎng)絡(luò)中出現(xiàn)了非授權(quán)的入侵設(shè)備,在入侵位置的連接點(diǎn)處會(huì)形成一個(gè)新的反射節(jié)點(diǎn),那么在相同脈沖信號(hào)以及觀測(cè)位置的前提下,觀測(cè)信號(hào)中必然產(chǎn)生新的由入侵設(shè)備引起的反射信號(hào),同時(shí)伴隨著其他正常反射信號(hào)在幅值上的異常變化。因此可以使用觀測(cè)信號(hào)中的這些異常特征來檢測(cè)網(wǎng)絡(luò)中入侵設(shè)備的存在,并進(jìn)一步確定出入侵設(shè)備在現(xiàn)場(chǎng)總線網(wǎng)絡(luò)中的空間位置。異常反射分量的提取可以依賴于基于特征序列的匹配算法,通過打分和罰分機(jī)制在兩個(gè)序列中找到多個(gè)最長(zhǎng)公共子序列,以此識(shí)別出不匹配或出現(xiàn)空匹配的異常序列位置,例如尼德曼-翁施匹配算法。

3.4 比較與挑戰(zhàn)

本節(jié)從構(gòu)建方式、資源需求和檢測(cè)能力方面評(píng)估不同的信道狀態(tài)指紋構(gòu)建方法。評(píng)估概述如表1所示。

表1 不同信道狀態(tài)指紋的比較評(píng)估

基于方波信號(hào)指紋的檢測(cè)方法需要利用總線通信的空閑時(shí)間,不僅會(huì)對(duì)ICS正常的作業(yè)流程產(chǎn)生影響,所發(fā)送的方波檢測(cè)信號(hào)還有可能會(huì)使其它授權(quán)終端錯(cuò)誤地產(chǎn)生非預(yù)期動(dòng)作。此外,檢測(cè)需要在總線網(wǎng)絡(luò)中串接部署專用的信號(hào)發(fā)生器,并且需要在特定觀測(cè)位置部署數(shù)字示波器,整套檢測(cè)裝置需分離式部署且硬件成本較高。在實(shí)際工作環(huán)境中,設(shè)備長(zhǎng)期工作運(yùn)行時(shí)的硬件老化和磨損會(huì)導(dǎo)致其阻抗特性的變化,同時(shí)外界環(huán)境因素例如溫度、濕度等變化也會(huì)影響物理信道的電氣特性。基于方波信號(hào)指紋的檢測(cè)模型的構(gòu)建依賴于數(shù)據(jù)樣本的訓(xùn)練,那么模型的更新意味著大量數(shù)據(jù)樣本的重獲取,過高的計(jì)算成本和時(shí)間開銷使得其在實(shí)際工作環(huán)境下的可用性較差。

基于幅值特征指紋的檢測(cè)方法則實(shí)現(xiàn)了以被動(dòng)監(jiān)聽無打擾模式的物理入侵檢測(cè)。由于其僅關(guān)注于正常通信指令的高電平幅值特征,因此檢測(cè)設(shè)備的采樣無需對(duì)通信信號(hào)的波形進(jìn)行還原,較低采樣頻率的硬件需求可以使檢測(cè)方法擺脫專用數(shù)字示波器的依賴,滿足板卡級(jí)檢測(cè)裝置的硬件設(shè)計(jì)條件。此外,由于通信指令的高電平幅值特征與通信協(xié)議無關(guān),因此檢測(cè)方法在不同總線協(xié)議場(chǎng)景中應(yīng)用時(shí)無需方法適配性調(diào)節(jié),檢測(cè)裝置可實(shí)現(xiàn)即插即用。在外界環(huán)境因素的變化下,幅值特征指紋及基于動(dòng)態(tài)閾值的檢測(cè)模型由于其低計(jì)算成本均可實(shí)現(xiàn)輕量級(jí)快速更新。

從本質(zhì)上來說,方波信號(hào)指紋和幅值特征指紋都是反映現(xiàn)場(chǎng)總線網(wǎng)絡(luò)阻抗分布特性的穩(wěn)態(tài)信道指紋,然而穩(wěn)態(tài)信道指紋卻不能給物理入侵攻擊的定位提供幫助。在ICS中,受端子排布線環(huán)境和設(shè)計(jì)方案的約束,多數(shù)現(xiàn)場(chǎng)總線網(wǎng)絡(luò)都采取樓宇內(nèi)繞線組網(wǎng)的形式而拉長(zhǎng)了實(shí)際的通信傳輸距離。為了解決復(fù)雜場(chǎng)景中入侵設(shè)備的定位需求,利用瞬態(tài)傳播特性產(chǎn)生反射信號(hào)來反映設(shè)備位置信息的脈沖信號(hào)指紋被提出,從而更有利于運(yùn)維人員及時(shí)檢修系統(tǒng)、排查物理入侵威脅。然而,基于脈沖信號(hào)指紋的檢測(cè)方法除了同樣會(huì)干擾總線的正常通信外,納秒級(jí)短時(shí)脈沖信號(hào)的采樣依賴于極高硬件成本的專用示波器設(shè)備,再加上包含發(fā)送短時(shí)脈沖功能的信號(hào)發(fā)生器,整套檢測(cè)裝置的成本將會(huì)十分昂貴,而所應(yīng)對(duì)的物理入侵威脅的攻擊成本卻十分低廉。

為實(shí)現(xiàn)對(duì)物理入侵的低成本被動(dòng)定位,本文認(rèn)為可以利用幅值特征指紋獲取及處理流程簡(jiǎn)單、低成本的特性,分析入侵設(shè)備接入位置對(duì)不同位置授權(quán)終端的信號(hào)高電平幅值特征的不同影響,基于每個(gè)授權(quán)終端正常通信信號(hào)的高電平幅值特征構(gòu)建信道狀態(tài)組指紋,協(xié)同利用空間上不同位置信號(hào)源產(chǎn)生的信道狀態(tài)指紋對(duì)入侵設(shè)備進(jìn)行定位。

4 總結(jié)

本文結(jié)合近年來的安全案例,探討了ICS所面臨的威脅演變趨勢(shì),并在底層現(xiàn)場(chǎng)總線網(wǎng)絡(luò)存在的安全隱患背景下,詳細(xì)分析了以外接設(shè)備為侵入手段的物理入侵攻擊所帶來的威脅與挑戰(zhàn)。通過對(duì)現(xiàn)有基于信道狀態(tài)指紋的物理入侵檢測(cè)方法的比較,本文總結(jié)了這些方法各自的優(yōu)點(diǎn)和缺點(diǎn),為研究人員快速評(píng)估這些方法的適用性提供了參考。

隨著智能制造、智慧交通、智能物流等應(yīng)用的推廣,工業(yè)控制系統(tǒng)的物理邊界將進(jìn)一步擴(kuò)展和模糊,物理入侵防御的需求將持續(xù)擴(kuò)大,并對(duì)方法的經(jīng)濟(jì)性和穩(wěn)定性提出了更高要求。因此,未來的研究與實(shí)踐可以考慮以下幾個(gè)問題:(1)進(jìn)一步降低物理入侵檢測(cè)及定位所需的硬件配置和計(jì)算資源要求,以適應(yīng)大規(guī)模部署需求;(2)將評(píng)估擴(kuò)展到多種現(xiàn)場(chǎng)總線協(xié)議的應(yīng)用場(chǎng)景,并同時(shí)觀察更長(zhǎng)的時(shí)間窗口,深入分析檢測(cè)方法在復(fù)雜場(chǎng)景下的魯棒性;(3)找到合適的模型更新方法,能夠動(dòng)態(tài)適應(yīng)因硬件老化或外界環(huán)境因素變化而帶來的信道狀態(tài)特征漂移。

作者簡(jiǎn)介

王相茗(1998-),男,河南焦作人,博士,現(xiàn)就讀于西安交通大學(xué)網(wǎng)絡(luò)空間安全學(xué)院,主要研究方向?yàn)楣I(yè)控制系統(tǒng)信息安全和入侵檢測(cè)。

劉鵬飛(1994-),男,內(nèi)蒙古烏海人,工程師,博士,現(xiàn)就職于西安熱工院,主要從事工業(yè)控制系統(tǒng)網(wǎng)絡(luò)安全方面的相關(guān)工作。

劉 楊(1990-),男,江西撫州人,副教授,博士,現(xiàn)任教于西安交通大學(xué)網(wǎng)絡(luò)空間安全學(xué)院,主要從事信息物理融合系統(tǒng)安全方面的研究。

劉 烴(1981-),男,湖南長(zhǎng)沙人,教授,博士,現(xiàn)任教于西安交通大學(xué)網(wǎng)絡(luò)空間安全學(xué)院,主要從事軟件工程和信息物理融合系統(tǒng)安全方面的研究。

參考文獻(xiàn):

[1] Piggin R S H. Development of industrial cyber security standards: IEC 62443 for SCADA and Industrial Control System security[C]//IET conference on control and automation 2013: Uniting problems and solutions. IET, 2013: 1 - 6.

[2] Stouffer K, Falco J, Scarfone K. Guide to industrial control systems (ICS) security[J]. NIST special publication, 2011, 800 (82) : 16 - 16.

[3] Nourian A, Madnick S. A systems theoretic approach to the security threats in cyber physical systems applied to stuxnet[J]. IEEE Transactions on Dependable and Secure Computing, 2015, 15 (1) : 2 - 13.

[4] Staggs J, Ferlemann D, Shenoi S. Wind farm security: attack surface, targets, scenarios and mitigation[J]. International Journal of Critical Infrastructure Protection, 2017, 17: 3 - 14.

[5] 潘潔. 工業(yè)控制系統(tǒng)數(shù)據(jù)驅(qū)動(dòng)的入侵檢測(cè)研究[D]. 杭州: 浙江大學(xué), 2023.

[6] 王振東, 徐振宇, 李大海, 等. 面向入侵檢測(cè)的元圖神經(jīng)網(wǎng)絡(luò)構(gòu)建與分析[J]. 自動(dòng)化學(xué)報(bào), 2023, 49 (7) : 1530 - 1548.

[7] Xu C, Shen J, Du X. A method of few-shot network intrusion detection based on meta-learning framework[J]. IEEE Transactions on Information Forensics and Security, 2020, 15 : 3540 - 3552.

[8] Liu P, Liu Y, Wang X, et al. Channel-state-based fingerprinting against physical access attack in industrial field bus network[J]. IEEE Internet of Things Journal, 2021, 9 (12) : 9557 - 9573.

[9] Wang X, Liu Y, Jiao K, et al. Intrusion Device Detection in Fieldbus Networks based on Channel-State Group Fingerprint[J]. IEEE Transactions on Information Forensics and Security, 2024.

[10] Liu P, Liu Y, Wang X, et al. A reflection-based channel fingerprint to locate physically intrusive devices in ICS[J]. IEEE Transactions on Industrial Informatics, 2022, 19 (4) : 5495 - 5505.

摘自《自動(dòng)化博覽》2025年1月刊

資訊頻道

資訊頻道